11 apr NIS 2: Wat kunnen we nu al doen?

“Wat de GDPR is voor de privacy te waarborgen, dat is de NIS2 voor cybersecurity op EU-niveau”

NIS 2 is een Europese richtlijn inzake beveiliging van Netwerk- en Informatiesystemen (NIS 2) met een reeks voorschriften die de beveiliging en veerkracht van netwerk- en informatiesystemen in de hele Europese Unie (EU) moeten garanderen. De NIS 2-richtlijn zal op verschillende manieren de cybersecurity trachten te verbeteren in de Europese Unie. In Nederland wordt het NIS ook wel de NIB-richtlijn genoemd.

Nu dat de EU-landen de NIS 2-richtlijn eind 2022 hebben aangenomen, rest de verschillende lidstaten twee jaar de tijd om deze om te zetten in nationale wetgeving. We kunnen dus in het najaar van 2024 een nieuwe wetgeving verwachten. De verplichtingen voor organisaties die hieronder vallen zouden dan realistisch gezien begin 2025 van kracht moeten worden. Maar u hoeft niet natuurlijk niet tot 2025 te wachten om te investeren in cyberbeveiliging voor uw organisatie!

Verschil van NIS met NIS 2

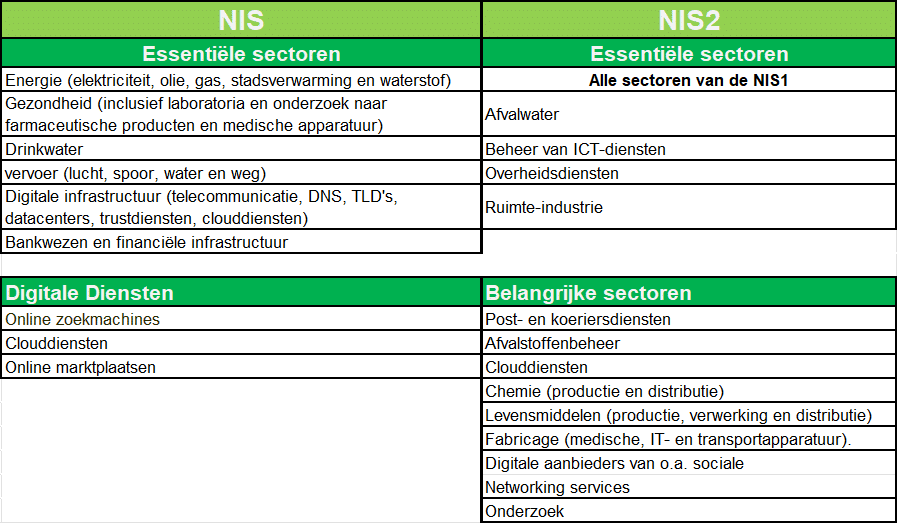

De eerste versie van NIS (NIS1) kent twee categorieën sectoren, namelijk kritieke (essentiële) of kritische infrastructuur en digitale dienstverleners. NIS 2 wordt veel breder ingezet en een aantal van deze sectoren nu anders genoemd. Daarnaast wordt het aantal sectoren uitgebreid en duidelijk welke aanbieders daar nu onder vallen. Doordat NIS 2 nu uniforme regels introduceert, betekent dit dat de lidstaten essentiële aanbieders niet langer individueel hoeven aan te wijzen.

ls jouw organisatie gesitueerd is in de belangrijke sectoren in de tabel NIS2 , dan zal je binnenkort aan de NIS2-richtlijn moeten voldoen. Het grootste verschil in label ‘essentieel’ of ‘belangrijk’ zit in de monitoring en het naleven van de regels.

Verplichtingen

Er wordt onderscheid gemaakt tussen twee onderdelen: zorgplicht en meldingsplichten.

- zorgplicht: een lijst van maatregelen waaraan ze minimaal moeten voldoen. Denk hierbij aan crisismanagement bij een groot cyberincident, het uitvoeren van risicoanalyses en het gebruik van encryptie. (ISO 27001-norm)

- meldplicht: melding maken wanneer ze te maken krijgen met een cyberincident. Die meldplicht geldt nu alleen nog voor datalekken (GDPR), maar wordt het wordt nu dus ook verplicht om zaken als een ransomware-aanval of ernstig misbruik te melden.

Voor wie?

Een entiteit die in een van deze bovenstaande sectoren actief is en (in haar laatste twee boekjaren) meer dan 50 werknemers of een jaaromzet van meer dan 10 miljoen euro had (d.w.z. grote of middelgrote ondernemingen), zal aan de voorschriften van de richtlijn moeten voldoen.

Naast de “essentiële sectoren” definieert NIS2 nu een tweede categorie, de “belangrijke sectoren”. Het verschil tussen “essentieel” en “belangrijk” ligt in de mate van toezicht. Op essentiële sectoren wordt proactief toezicht uitgeoefend, terwijl op belangrijke sectoren reactief toezicht wordt uitgeoefend.

TIP: Controleer of je organisatie rechtstreeks of onrechtstreeks als toeleverancier onder de NIS2-regelgeving valt. Het Centrum voor Cybersecurity België (CCB) zouden er zo’n 2.400 Belgische ondernemingen onder de nieuwe wetgeving NIS2 vallen.

Beveiligingseisen

NIS2 gaat een stap verder dan NIS 1 door beveiligingseisen vast te stellen voor belangrijke en kritieke sectoren. Dit omvat de certificering van producten, diensten en processen in het kader van specifieke EU-certificeringsregelingen op het gebied van cyberbeveiliging.

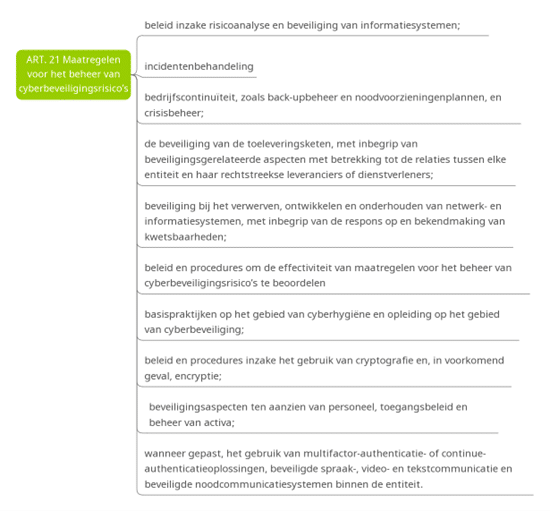

In de NIS-2-richtlijn zal eenvoudigweg worden bepaald (zie artikel 18) dat entiteiten moeten beschikken over: plannen voor incidentenbeheer, activiteitencontinuïteitsplannen en crisisbeheersplannen, beleidsmaatregelen en procedures om de doeltreffendheid van deze maatregelen te beoordelen, alsook beleidsmaatregelen inzake het gebruik van cryptografie, de beveiliging van personeel, het gebruik van passende authenticatiesystemen en het beheer van de bevoorradingsketen

Afhankelijk van de mate van volwassenheid van de beveiliging van uw organisatie zijn de onderstaande onderwerpen belangrijke aandachtspunten voor verbetering:

Boetes

Denk aan GDPR-achtige boetes! Essentiële organisaties die groot genoeg zijn en die niet voldoen aan de eisen die de NIS2 directieven stelt, kunnen een boete krijgen van maximaal 10 miljoen euro of 2 procent van de totale wereldwijde jaaromzet De bedoeling is dat het toezicht strenger wordt geregeld en dat de handhaving en de boetes in alle lidstaten consistenter worden.

NIS 2 draait op alle fronten de duimschroeven aan ten opzichte van NIS1: een breder toepassingsbereik, de beveiligingsplicht, de meldplicht en een strengere handhaving.

Welke maatregelen nemen voor NIS 2 compliance?

Voer een op risico gebaseerd cyberbeveiligingsbeheer in

Om netwerken en systemen en hun fysieke en hun fysieke omgeving te beschermen tegen incidenten moeten die maatregelen steunen een op risico gebaseerde aanpak. Aangevuld met de nodig e (externe) beveiligingscontroles.

De NIS 2 richtlijn geeft een voorbeeld van een ideale staat van veiligheid, maar een die gemakkelijk haalbaar is met de juiste begeleiding en investeringen.

De te nemen ‘passende’ en ‘evenredige’ maatregelen ter beveiliging van netwerk- en informatiesystemen kunnen opgedeeld worden in organisatorische (1) en technische maatregelen (2).

1. Compliance & Goverance

NIS 2 bevat veel elementen die al zijn gedefinieerd in beste security en compliance frameworks (bv. IEC62443, NIST, ISO27001). Dus investeren in bestaande frameworks voor cyberbeveiliging kunnen organisaties in staat stellen risico’s aan te pakken die vallen onder NIS 2:

- Risicoanalyse laten uitvoeren,

- Bedrijfscontinuïteit en crisisbeheer plan

- Uitgeschreven beleid en gedocumenteerde procedures

- Security awareness opleiding voor personeel en bewustwording management

- Afhandeling en rapportage van incidenten

2. Technische maatregelen ter beveiliging van infrastructuur en toepassingen

Infrastructure & application security:

- Next-generation firewall

- Blokkeert verkeer, diensten, poorten en protocollen, behalve die welke uitdrukkelijk zijn toegestaan en gedefinieerd als passend en noodzakelijk voor de organisatie.

- Vendors: Barracuda, Sophos, Stormshield

- Antivirus op alle endpoints en servers met minstens XDR/EDR mogelijkheden:

- Antivirus die met behulp van AI en machine learning exploitpreventie, gedragsbeveiliging, anti-ransomware doet en die automatisch verdachte activiteiten identificeert, bedreigingsindicatoren kan prioritiseren en snel kan zoeken naar potentiële bedreigingen op uw endpoints en servers.

- Vendors: Sophos

- Managed Detection & Response (MDR) service:

- Identity en access control oplossing (IAM):

- Op de gebruiker gebaseerde technologie om rol gebaseerde controle op gebruikersniveau over netwerkbronnen en andere bedrijfsmiddelen van de organisatie te hebben.

- Vendors: One Identity

- ZTNA (Zero Trust Network Access)

- Zeer granulaire toegangscontroles door de identiteit van gebruikers te valideren en de gezondheid en compliance van apparaten voordat toegang tot systemen of applicatie wordt verleend.

- Vendors: Barracuda, Sophos, Cato Networks , One Identity

- MDM (Mobile Device Management)

- Bescherming voor mobiele apparaten – zelfs voor gebruikers die met persoonlijke apparaten werken. Flexibele compliance regels bewaken de gezondheid van apparaten en markeren afwijkingen van de gewenste instellingen

- Vendors: Sophos

- Device & File encryptie

- Bescherming van apparaten en gegevens met volledige versleuteling. Controleer de versleutelingsstatus van apparaten en toon compliance aan.

- Vendors: Sophos

- Asset Management

- Proactieve aanpak door inventarisatie van alle assets en vulnerability handling

- Vendors: Armis

- Centralisatie monitoring en alerting

- Monitoren en correleren van signalen uit het hele netwerk, identificeren en onderzoeken van verdachte activiteiten op de netwerkinfrastructuur om de cyberdefensie te optimaliseren.

- Vendors: Solarwinds

Zit je nog met vragen over NIS 2? Neem contact op met ons team. Wij helpen je graag verder.

Geen reacties